Кладём сети, создаём фейковые точки, блокируем доступ — ESP8266 Deauther

Этот материал создан только для ознакомительных и образовательных целей. Даже безобидные киберпреступления — плохо. Проводите тестирование только на собственных устройствах и сетях, когда это не принесёт вреда окружающим.

33К открытий38К показов

Часто при использовании ESP8266 разработчики останавливаются на умных лампочках и погодных станциях. Однако возможности модуля намного шире. Например — Deauther 2.0. Автор создал этот проект, чтобы привлечь внимание к уязвимости стандарта связи 802.11.

Deauther — это прошивка для Wi-Fi модуля ESP8266. Благодаря ей вы получаете устройство, которое может сканировать сети и точки доступа, производить атаки на сети и отключать от них клиентов. Чтобы предотвратить деаутентификацию, нужно как минимум использовать стандарт 802.11w. Он распространён среди устройств, но не так популярен среди точек доступа.

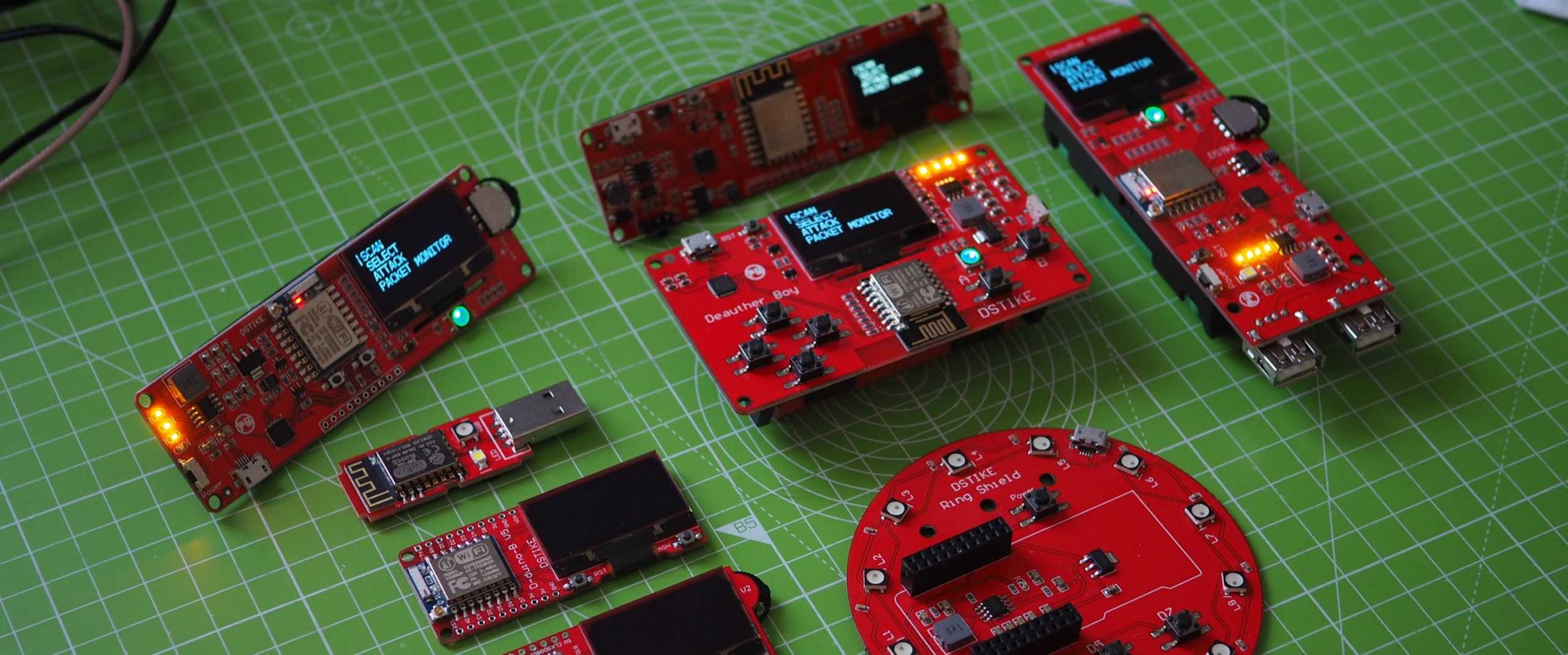

Это устройство может собрать каждый, достаточно лишь приобрести сам модуль. Это могут быть платы серии ESP, NodeMCU, Wemos, Adafruit HUZZAH и другие. Также автор продаёт кастомные платы различных форм-факторов, которые легко можно найти в интернет-магазинах. Например, крайняя плата справа может быть замаскирована под рабочий повер-банк.

Управлять устройством можно 3 способами:

- через встроенные элементы ввода. В этом случае на плате должны размещаться несколько кнопок (или хотя бы энкодер) и миниатюрный экран;

- удалённо через браузер. Вы подключаетесь к созданной устройством точке доступа, и в браузере открываете панель управления. Кроме базовых возможностей, тут есть гибкая настройка устройства и сетевых параметров;

- через последовательный порт. Модуль подключается по USB к любому устройству с serial-монитором (телефон, планшет, ПК).

Алгоритм использования устройства такой:

- Сканируете сеть или клиентов. В первом случае будут найдены точки доступа, во втором — устройства с Wi-Fi;

- Выбираете необходимые найденные сети/устройства;

- В меню выбираете желаемый тип атаки;

- Устройство самостоятельно производит атаку.

Вот пример работы Deauther. Устройство собрано в виде наручных часов:

Deauther может производить 3 типа атаки:

- Deauth: атака деаутентификацией. Устройство посылает поддельные пакеты на точку доступа для отсоединения клиента от сети. Так как канал не зашифрован, точка доступа думает, что клиент действительно хочет отключиться от сети и закрывает соединение;

- Beacon: при этом режиме атаки создаётся большое количество поддельных точек доступа-пустышек, которые могут дублировать целевую сеть;

- Probe: запутывает Wi-Fi трекеры.

33К открытий38К показов