Представлен способ утечки данных по кабелям питания ПК

Ученые из израильского Университета Бен-Гуриона опубликовали способ несанкционированной передачи информации по проводам линии электропередач. Представленный метод PowerHammer манипулирует нагрузками на ядрах процессора и создает сигнал определенной частоты, который можно использовать для модуляции данных.

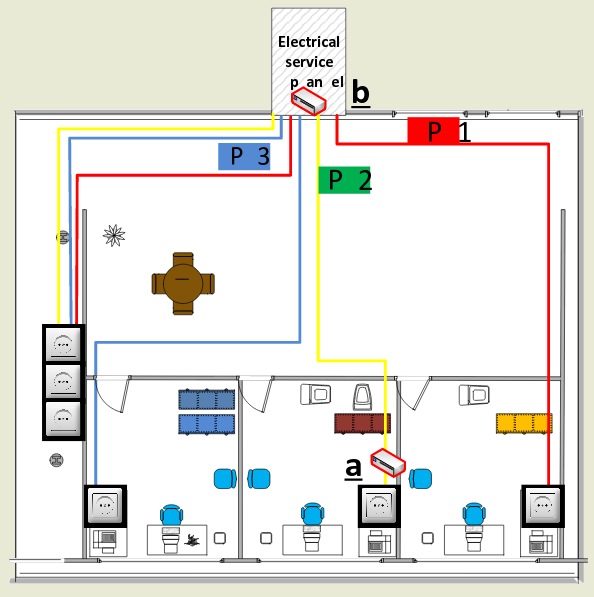

Группа исследователей из израильского Университета Бен-Гуриона разработала способ скрытой передачи данных по линиям электропередач под названием PowerHammer. Представленный метод может применяться для получения информации из систем, изолированных от коммуникационных каналов связи, путем установки вредоносного ПО и получения доступа к электрическому щитку.

Принцип работы PowerHammer

Современные процессоры, являясь крупнейшими потребителями энергии в компьютере, используют динамическое изменение питания для поддержания наилучшей энергоэффективности. При этом нагрузка на CPU прямо пропорциональна энергопотреблению, которое можно контролировать путем манипуляций с нагрузками на отдельных ядрах.

После установки вредоносного ПО на системе жертвы запускается процесс, который монополизирует нагрузку на неиспользуемых ядрах CPU и создает скачки энергопотребления в системе. Эти скачки формируют сигнал определенной частоты (5–24 кГц), по которому можно получить информацию. Передаваемые данные модулируются, кодируются и передаются поверх текущего потока скачков напряжения. Имея доступ к электрическому щитку, закодированные данные можно зафиксировать с помощью специальных приборов, отсекающих фоновые шумы от других источников.

Варианты атаки

Исследователи разработали два варианта атаки:

- для одной розетки (или с доступом к шнуру питания компьютера) со скоростью передачи данных до 1000 бит в секунду;

- для группы розеток со скоростью передачи данных до 10 бит в секунду.

Появление подобных разработок служит поводом задуматься о защите не только программной, но и «железной» части компьютера от утечек. Напомним, согласно исследованию компании Digital Shadows, проведенному в марте 2018 года, в свободном доступе из-за неправильно настроенных протоколов находится более 1,5 млрд приватных файлов по всему миру.

3К открытий3К показов