Эмодзи и Discord начали использовать для управления зараженными Linux-компьютерами

Новости

Исследователи кибербезопасности открыли новый способ управления уже зараженными Linux-компьютерами. Теперь через сервис Discord и эмодзи

538 открытий21К показов

Недавно эксперты обнаружили новую вредоносную программу для Linux, названную DISGOMOJI.

Она использует уникальный подход для управления зараженными устройствами при помощи эмодзи через популярный среди игроков Discord.

В основном эта атака направлена на правительственные учреждения в Индии и связана с пакистанской группировкой UTA0137, известной своими шпионскими операциями.

Как работает DISGOMOJI

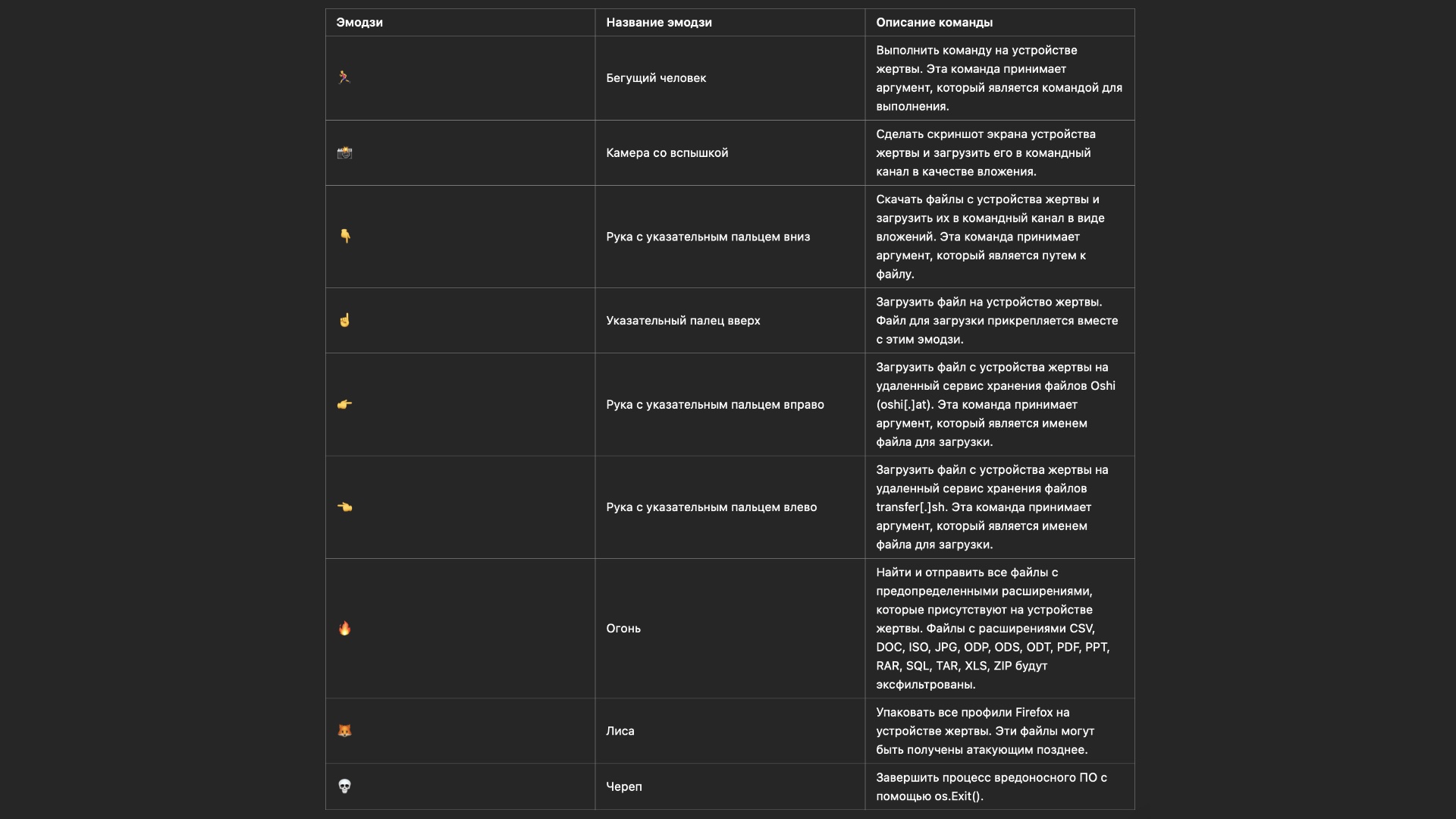

DISGOMOJI представляет собой вредоносное ПО, которое может выполнять команды, делать скриншоты, красть файлы и разворачивать дополнительные вредоносы.

Основная особенность DISGOMOJI заключается в использовании платформы Discord и эмодзи для управления зараженными устройствами. Это позволяет программе обходить антивирусы, которые ищут текстовые команды.

Способы распространения

Исследователи из Volexity обнаружили вредоносное ПО внутри UPX-упакованного ELF-исполняемого файла, распространяемого через фишинговые письма.

Программа нацелена на специфическую версию Linux под названием BOSS, используемую индийскими правительственными агентствами.

Но расслабляться рано — по словам все тех же экспертов, вирус может атаковать и другие дистрибутивы Linux. После запуска программа отображает PDF-документ, чтобы скрыть свою деятельность.

Угрозы и последствия

DISGOMOJI крадет системную информацию, включая IP-адрес, имя пользователя, имя хоста, сведения об операционной системе и текущий рабочий каталог, после чего отправляет все это в руки злоумышленников.

Для управления программой хакеры используют проект discord-c2 с открытым исходным кодом, отправляя команды через эмодзи.

Вредоносное ПО также сохраняет свою работу на устройстве с помощью cron-команды @reboot и других механизмов, что позволяет злоумышленникам продолжать свои атаки.

538 открытий21К показов