Обнаружена RCE-уязвимость, содержащаяся в большинстве приложений под iOS и macOS

Исследователь, известный под ником flanker017, обнаружил во фреймворке ImageIO уязвимость, позволяющую удалённо исполнить любой код. Она присутствует в большинстве приложений для iOS и macOS.

В чём она заключается?

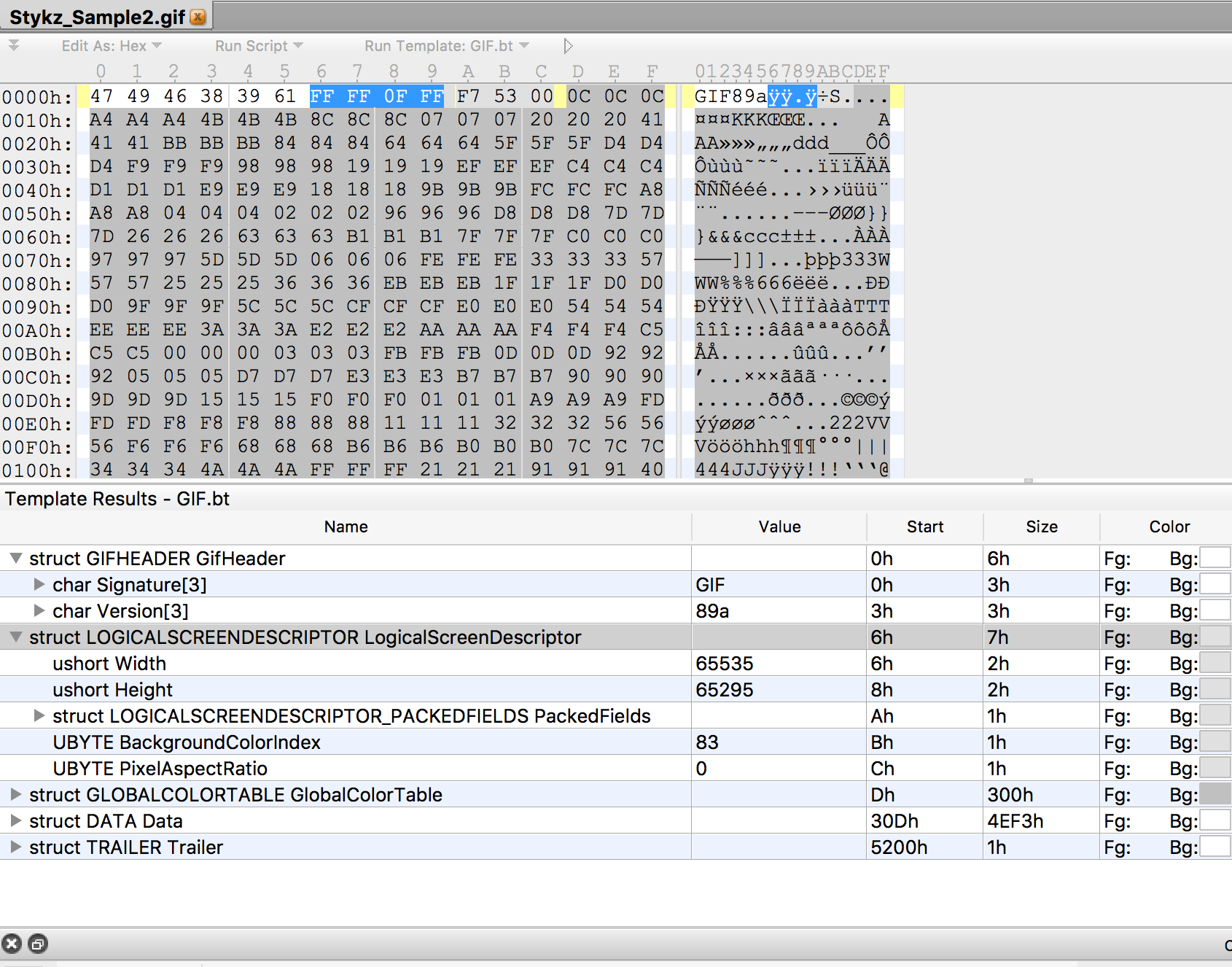

Во время аудита библиотеки для парсинга изображений исследователь передал тестовое изображение, обработанное в редакторе 010 Editor, через популярный мессенджер, после чего приложение упало. Проблема крылась в библиотеке ImageIO, и она может автоматически появляться в любом iOS- и macOS-приложении, которые принимают гифки: в частности, в мессенджерах (Signal, Telegram, Slack, iMessage), почтовых клиентах (Mail, Outlook, Inbox, Gmail) и даже финансовых приложениях с функцией мгновенного обмена сообщениями вроде Alipay. Все эти приложения будут падать при попытке передачи заражённого gif-файла.

Ещё хуже то, что многие приложения автоматически перезагружаются и обрабатывают изображение заново, снова и снова приводя к падению приложения — повторная пересылка изображения не требуется.

Как узнать, уязвимы ли мои приложения?

Скачайте тестовый файл в формате PNG или GIF и задайте его ширину / высоту равной отрицательному числу типа short, которое в беззнаковой форме имеет значение больше 0xff00.

Перетащите его в любое приложение, и если оно упадёт — оно уязвимо.

Технические подробности об этой уязвимости можно найти в блоге исследователя.

2К открытий2К показов