В YouTube появилась реклама со встроенным майнером криптовалют

Новости

Злоумышленники скомпрометировали рекламную платформу Google DoubleClick и через нее распространяют баннеры, зараженные веб-майнером Coinhive.

2К открытий2К показов

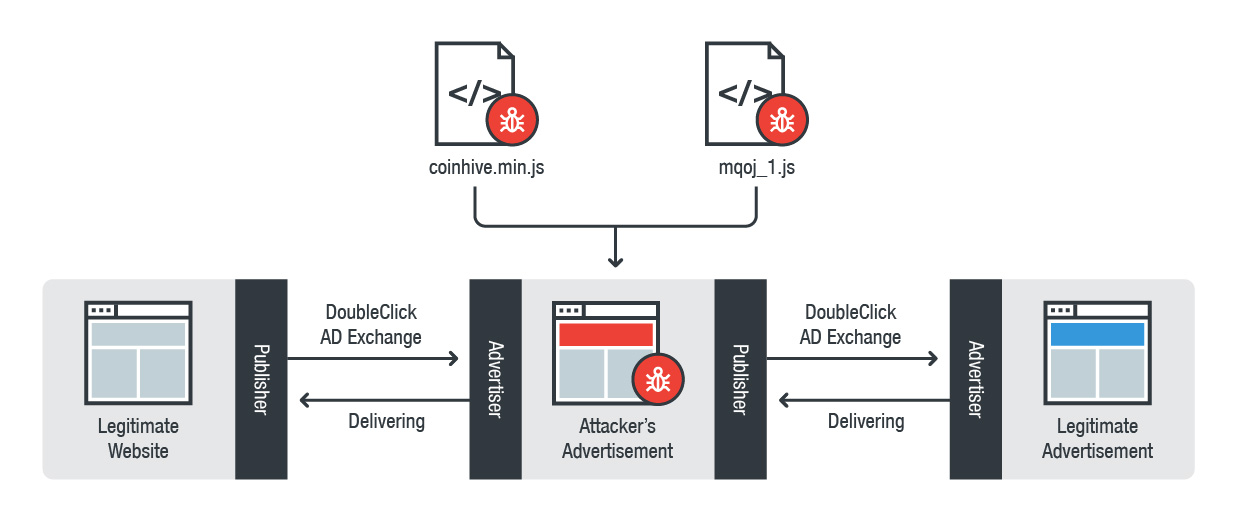

Неизвестным злоумышленникам удалось скомпрометировать популярную рекламную платформу Google DoubleClick. Обойдя встроенные механизмы безопасности, они распространяли рекламу, начиненную Coinhive — браузерным майнером криптовалюты Monero. Вредоносная кампания была сконцентрирована на видеохостинге YouTube.

Структура атаки

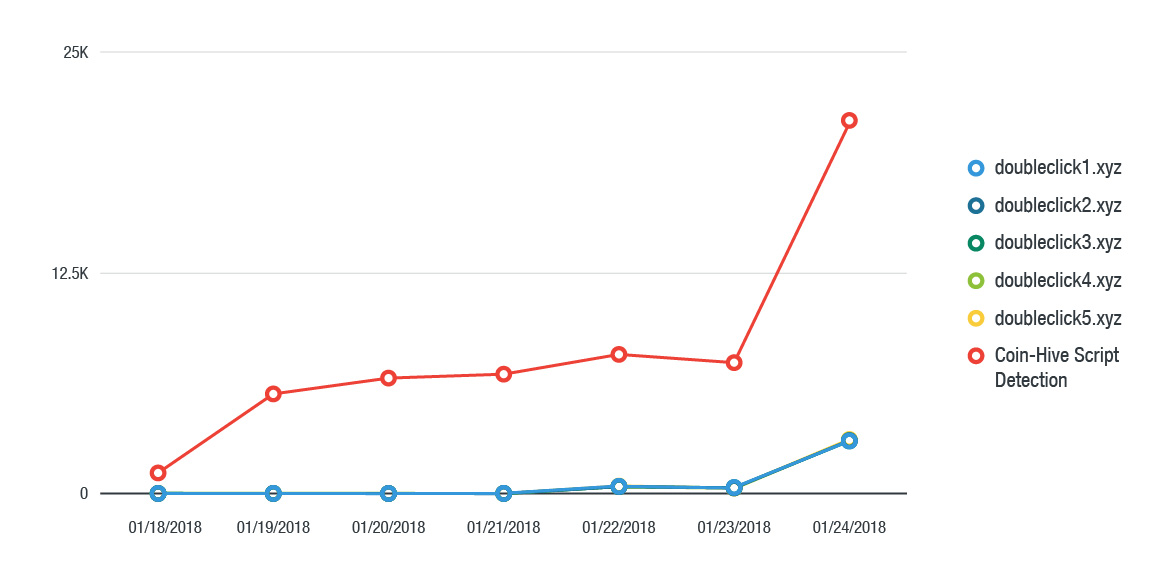

24 января исследователи компании Trend Micro обнаружили резкий рост (285 %) числа высоконагруженных сайтов, на которых функционирует Coinhive. Дальнейшее изучение проблемы показало, что зачинщики вредоносной рекламной кампании (начало которой было зафиксировано еще 18 января), помимо этого майнера использовали и другой, подключенный к частному пулу. Трафик преимущественно исходил от баннеров с платформы DoubleClick.

В рекламные баннеры злоумышленники встроили JavaScript-код, генерирующий случайное число от 1 до 101. Если полученный результат превышал 10, алгоритм запускал coinhive.min.js, нагружавший пользовательские процессоры на 80 %. Coinhive срабатывал в 9 из 10 случаев, при этом у него на подстраховке был дополнительный приватный майнер, перехватывавший управление, если основной активировать не удавалось.

В последние месяцы вредоносные рекламные кампании набирают популярность. Например, несколько дней назад были зафиксированы атаки на незащищенные WordPress-сайты через страницу авторизации со стороны липовых рекламных агентств.

2К открытий2К показов