Исследователи научились красть данные с компьютеров через наушники и динамики

Ученым из Университета имени Бен-Гуриона удалось получить пользовательскую информацию через периферийные устройства с помощью техники MOSQUITO. Атаке подвержены микрофоны, наушники и bluetooth-гарнитуры.

Исследователям из Университета имени Давида Бен-Гуриона в Негеве (Израиль) удалось разработать новую технологию присваивания пользовательских данных. Кража реализуется с помощью всех типов наушников и динамиков, что позволяет извлекать информацию из компьютеров, с которыми нет физической связи. Метод получил название MOSQUITO.

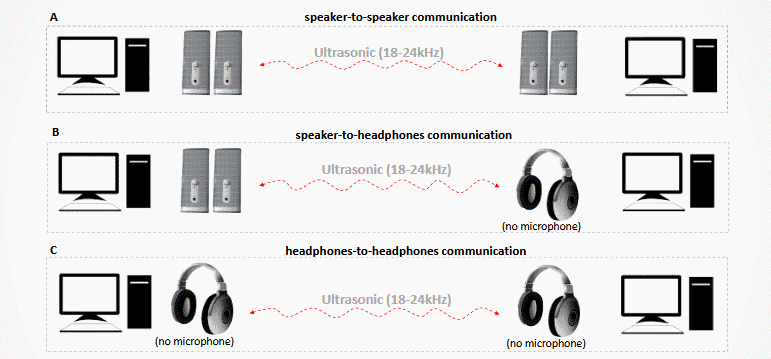

Всего ученым удалось разработать три типа атак: извлечение данных, передающихся от динамика к динамику, от динамика к наушникам и от наушников к наушникам:

Детали

Атака реализуется через функцию стандарта HDA. Она дает возможность автоматического определения подключенного к аудиоразъему устройства и перенастройки входов / выходов в зависимости от его типа. Пока она была осуществлена лишь в рамках эксперимента и на практике не продемонстрирована, но уже доказано, что метод работает. Ученые уже создали специальный протокол, модулирующий двоичные данные в звуковые сигналы. Исследователям удалось передать информацию между двумя компьютерами с обращенными друг к другу динамиками со скоростью от 1800 бит/с до 1200 бит/с с воспроизводимым звуком в слышимых частотных диапазонах.

Атака MOSQUITO возможна благодаря технике, называемой jack-retasking. Она реверсирует выходные аудиоразъемы во входные, превращая динамики в нестандартные микрофоны.

В 2017 году эта же исследовательская группа исследовала данную технику в проекте под названием Speake(a)r, в котором была использована технология для превращения наушников в микрофоны, чтобы таким способом записать звук и разговоры людей.

Меры предосторожности

Ученые изложили различные методы по недопущению негативных последствий в своем докладе, озаглавленном «MOSQUITO: скрытые ультразвуковые трансмиссии между двумя компьютерами с воздушными зазорами, использующие связь между динамиками».

Напомним, в феврале 2018 года группа исследователей из того же университета смогла получить доступ к данным устройств, защищенным клеткой Фарадея.

1К открытий1К показов