Intel: половина кода в проектах — open-source зависимости. Почему это плохо

Новости

Вывод прост — стоит внимательнее выбирать, от чего зависеть

314 открытий4К показов

Компания Intel опубликовала исследование, согласно которому в среднем 50% современного программного кода — это зависимости с открытым исходным кодом.

При этом во многих проектах на их поддержку уходит больше времени, чем на разработку собственных функций.

«Большинство команд сегодня тратят больше усилий на патчи зависимостей, чем на написание логики приложения», — говорится в отчете Intel.

Мир утонул в зависимостях

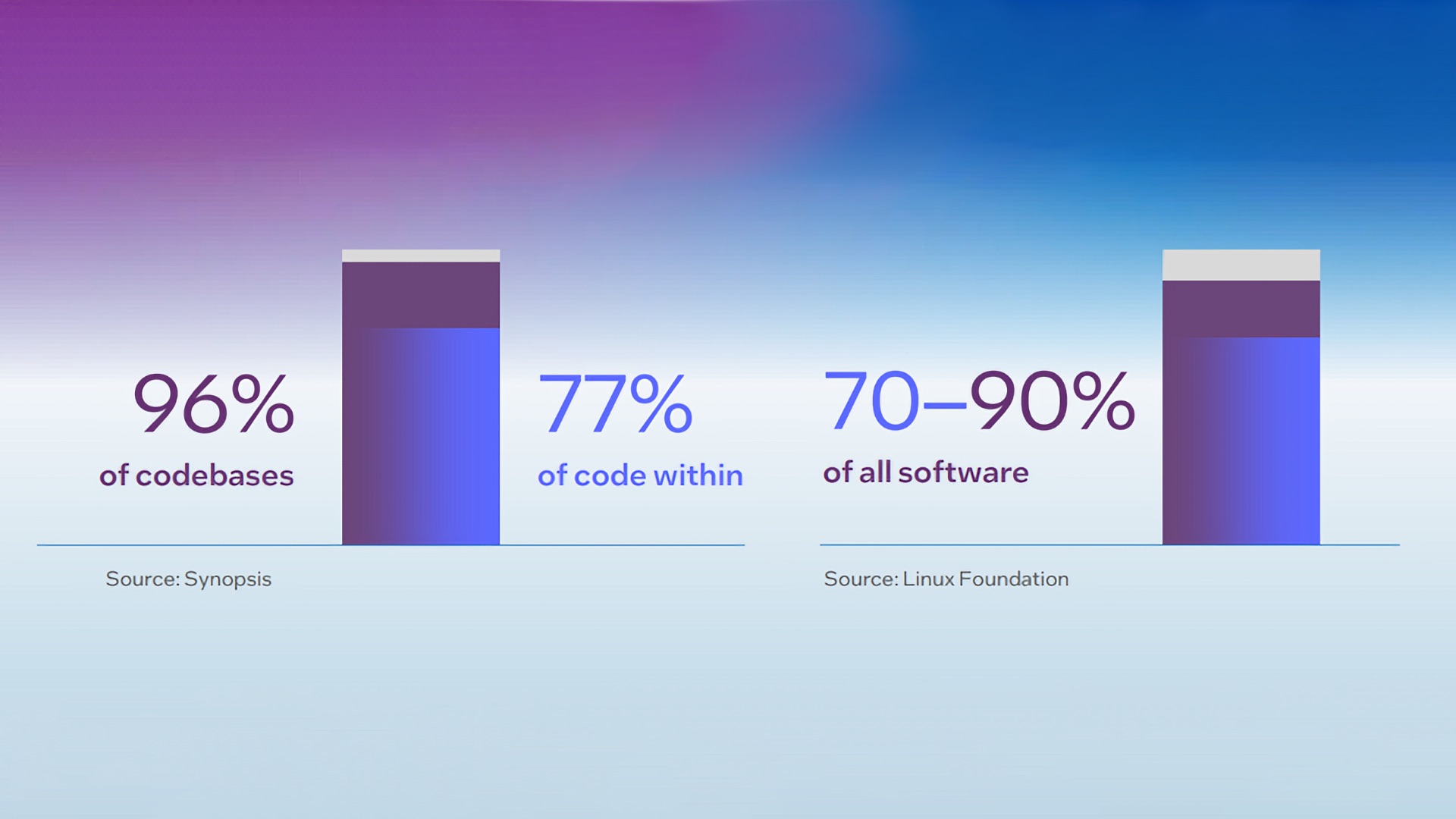

По данным Synopsys, 96% коммерческой кодовой базы содержит open-source компоненты, а 77% строк кода в них — заимствованы из открытых проектов.

Аналогичные оценки Linux Foundation показывают, что доля OSS-компонентов в типичном проекте достигает 70–90%.

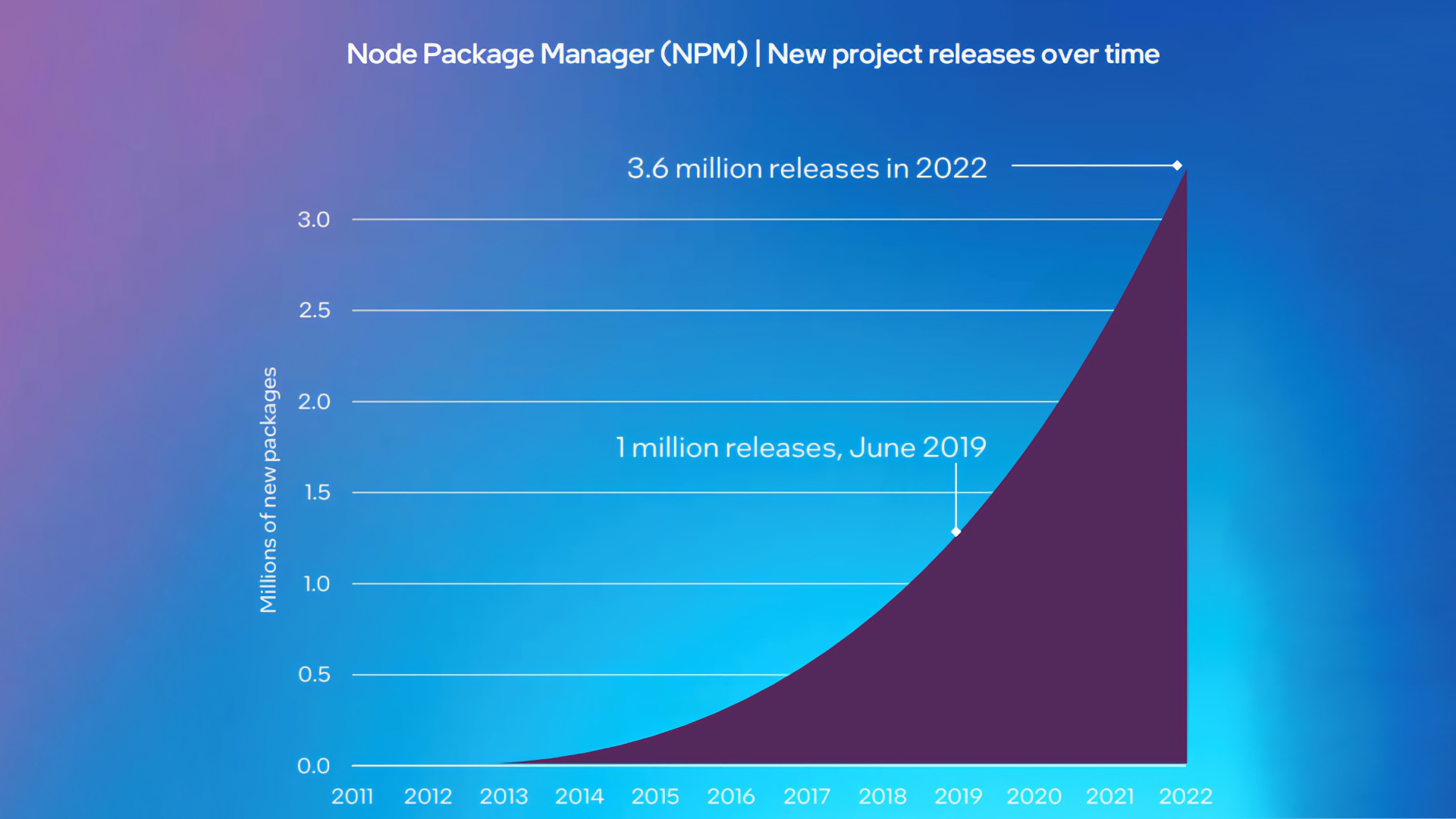

Количество библиотек стремительно растет. Только в экосистеме npm за три года число релизов увеличилось с 1 млн до 3,6 млн. На практике это означает: даже простое веб-приложение может тянуть за собой сотни, а то и тысячи внешних пакетов.

Intel предупреждает, что такая зависимость от стороннего кода становится точкой уязвимости всей индустрии. Каждая библиотека — это потенциальный вектор атаки, а следить за всеми обновлениями и патчами физически невозможно.

Уязвимости и выгорание мейнтейнеров

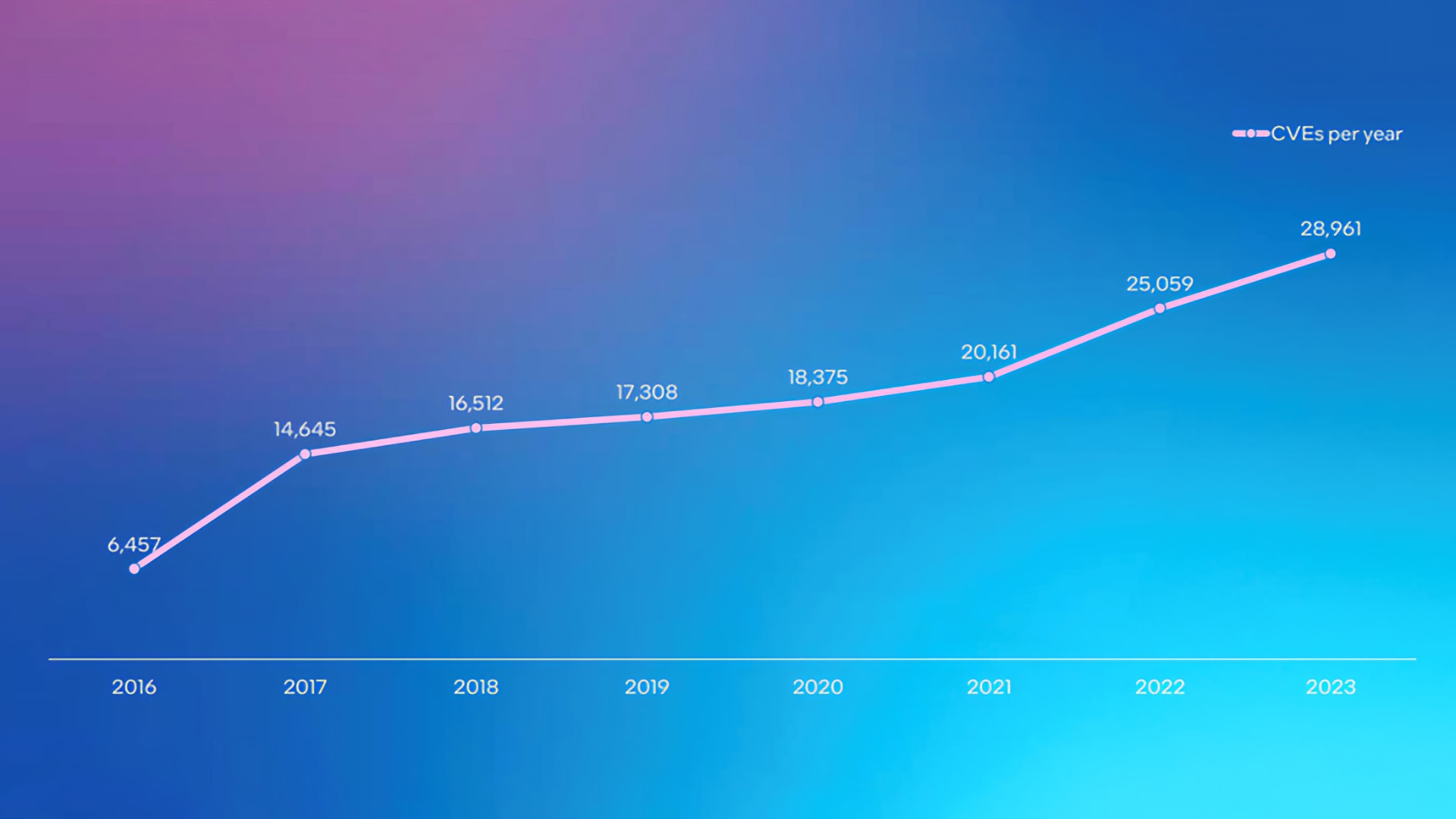

Число обнаруженных уязвимостей в ПО растет лавинообразно: с 6400 в 2016 году до почти 29 000 в 2023-м (по данным CVE.org). Однако, как подчеркивают эксперты, это не значит, что софт стал менее безопасным — просто кодовой базы стало больше, а аудит тщательнее.

Куда более тревожная тенденция — кризис мейнтейнеров. Согласно опросу Intel, 45% разработчиков OSS называют выгорание своей главной проблемой.

Большинство проектов поддерживаются одним человеком или небольшой группой без финансирования.

«Это рецепт катастрофы: тысячи зависимостей и один человек, который устал», — отмечает автор отчета, евангелист Intel по open-source Кэтрин Дракман.

Что предлагает Intel

Компания рекомендует при выборе зависимостей проверять:

- количество активных мейнтейнеров (чем больше — тем надежнее);

- частоту обновлений и релизов;

- наличие автоматизированных тестов и системы CVE-мониторинга;

- активность сообщества и прозрачность лицензий.

Intel также продвигает инструменты оценки безопасности: CVE Binary Tool, OpenSSF Best Practices Badge и OpenSSF Scorecard, которые помогают оценить зрелость и риски проекта.

314 открытий4К показов