Обнаружена уязвимость нулевого дня, присутствующая в большинстве версий Microsoft Word

Новости Отредактировано

На днях в Microsoft Word была обнаружена новая уязвимость нулевого дня. Она содержится в большинстве версий популярнейшего текстового редактора.

2К открытий2К показов

На днях была обнаружена новая уязвимость нулевого дня, которая позволяет злоумышленникам незаметно устанавливать вредоносное ПО на компьютеры жертв. Она присутствует в большинстве версий (а, возможно, во всех) Microsoft Word. Её обнаружили сотрудники компании FireEye.

Как происходит атака?

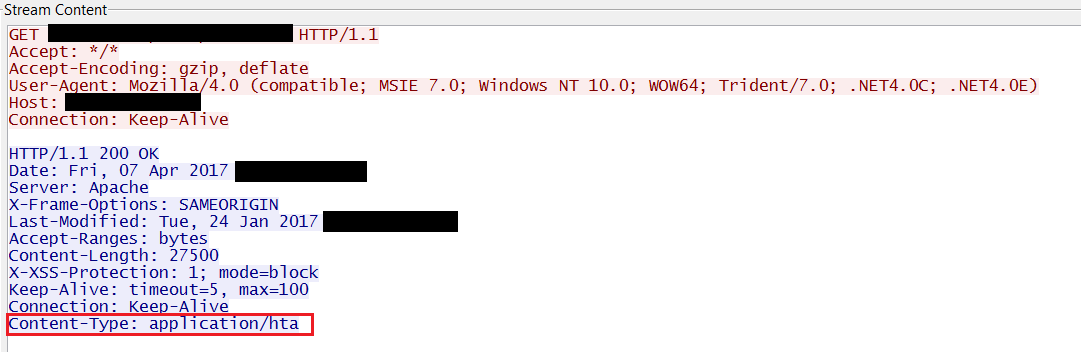

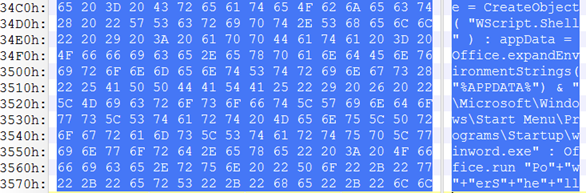

Сначала вам приходит электронное письмо с прикрепленным вредоносным документом Word. После его открытия эксплойт, скрытый в документе, подключается к серверу, контролируемому злоумышленником. Он загружает вредоносный файл формата HTML Application, который выглядит как обычный документ в формате Rich Text Format. В это время hta-файл загружает дополнительные вирусы из «разных хорошо известных семейств вредоносных программ».

Особенности атаки

У данной атаки есть несколько особенностей. Во-первых, она минует большинство средств анализа эксплойтов: эта возможность позволяет работать даже против Windows 10, которую на данный момент эксперты по безопасности считают самой безопасной ОС от Microsoft. Во-вторых, в отличие от большинства эксплойтов Word, замеченных за последние несколько лет, эта новая атака не требует включения макросов. И, наконец, перед завершением эксплойт открывает отвлекающий Word-документ и пытается скрыть любые признаки атаки, которая только что произошла.

Об этой уязвимости впервые сообщили в пятницу вечером исследователи из компании McAfee. В своем блоге они писали:

Эксплойт подключается к удаленному серверу, загружает файл, содержащий HTML Application, и исполняет его как .hta-файл. Так как .hta является исполняемым файлом, злоумышленник получает возможность исполнить любой код на компьютере жертвы.

McAfee также сообщила, что самая ранняя атака такого типа, известная исследователям, случилась в январе. Следующий запланированный выпуск обновлений безопасности Microsoft состоится во вторник.

Атакам нулевого дня, как правило, подвержены лишь некоторые группы лиц, например, сотрудники государственных организаций подрядчика. Однако вам следует очень осторожно относиться к любому документу Word, который вы получаете по электронной почте, даже если отправитель вам хорошо известен. Лучше просматривать файлы при помощи функции «Защищенный просмотр».

2К открытий2К показов