В работе Wi-Fi сети Московского метрополитена найдена уязвимость

Новости

Страница аутентификации отправляла данные, привязанные к MAC-адресу устройства. В открытом доступе оказались номер телефона, пол, примерный возраст, семейное положение и часто посещаемые станции метрополитена подключившегося к Wi-Fi пользователя.

2К открытий2К показов

В начале марта 2018 года программист Владимир Серов обнаружил уязвимость в сервисе Московского метро, предоставляющего бесплатное интернет-подключение. За безопасность Wi-Fi отвечала компания «МаксимаТелеком». Разработчик опубликовал сведения об уязвимости в блоге на «Хабрахабр».

Особенности Wi-Fi уязвимости

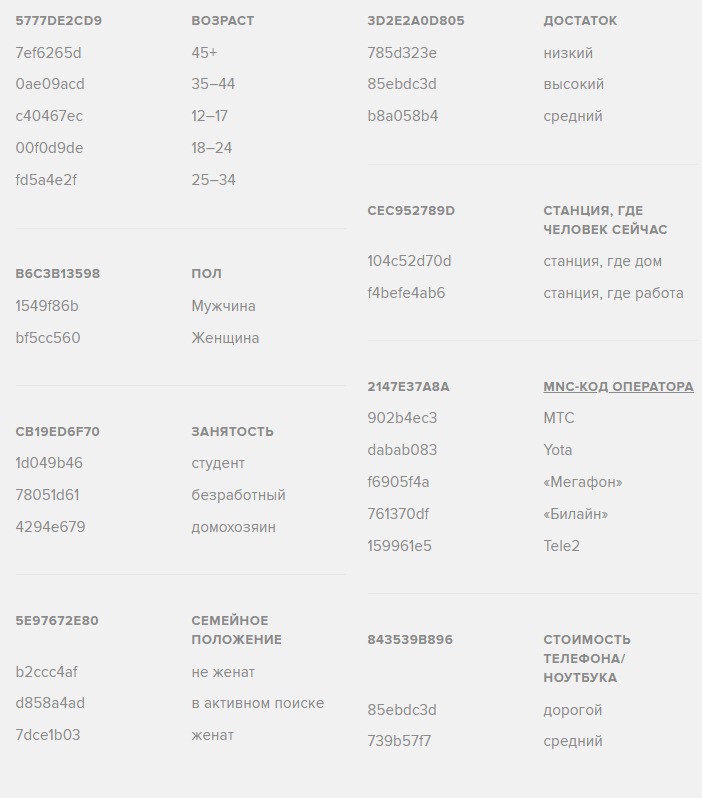

По словам программиста, при подключении к сети MT_FREE и прохождении авторизации, страница отправляет данные, привязанные к MAC-адресу пользователя. Среди доступных для передачи данных оказались:

- номер телефона;

- пол;

- примерный возраст;

- семейное положение;

- часто посещаемые станции метрополитена.

Владимиру также удалось написать скрипт, выгружающий информацию о находящихся рядом пользователях и отслеживающий их положение в реальном времени.

После обнаружения ошибки Серов попытался сообщить о проблеме «МаксимаТелеком», но реакции провайдера так и не последовало. Затем он написал об утечке на официальный сайт мэра Москвы и в своём блоге на «Хабрахабр». После этого в компании заявили, что устранили передачу данных в формате, который поддаётся лёгкой дешифровке, и попросили разработчика удалить его публикацию.

Однако, по словам Серова, «МаксимаТелеком» не признаёт масштабы уязвимости, и данные пользователей, за исключением телефонного номера, до сих пор находятся в открытом доступе. «Пункты цифрового портрета просто заменили на случайный, но статичный набор символов» — заявил разработчик.

После публикации поста «МаксимаТелеком» предложила Серову пройти собеседование на должность, связанную с безопасностью пассажиров. Однако инженер отказался от приглашения и заявил, что ему нравится его текущая работа.

Это не первая уязвимость, обнаруженная в технологии беспроводной передачи данных. Напомним, что в октябре 2017 года специалисты обнаружили критическую уязвимость в протоколе защиты Wi-Fi WPA2.

2К открытий2К показов