Аргументы и функции, 20 февраля

Российские хакеры и дыра в WordPress

По ту сторону Интернета

Специалисты компании CrowdStrike подсчитали, сколько времени требуется хакерам разных стран на проникновение в сеть и похищение данных. Как оказалось, впереди планеты всей российские хакеры — они успевают всё провернуть за какие-то 18 минут и 49 секунд. Это в восемь раз меньше, чем у киберпреступников из Северной Кореи. Топ-3 замыкают китайские хакеры, которые справляются с работой за 4−5 часов.

Чтобы вывести топчик, специалисты CrowdStrike проанализировали 30 тысяч кибератак, проведённых в 2018 году.

***

Мы всё тычем пальцами в уязвимые WP-плагины, а между тем в самой CMS на протяжении шести лет зияла тёмная RCE-дыра. Чтобы удалённо выполнить на сервере произвольный код, злоумышленнику нужен был лишь доступ к целевому сайту хотя бы с правами автора и полминуты времени. Есть видео того, как работает эксплойт.

Сейчас в версиях ядра WordPress 4.9.9 и 5.0.1 возможность удалённого исполнения кода перекрыта патчем для другой уязвимости. Однако остаётся активной уязвимость обхода каталога. Если на сайте какой-нибудь плагин некорректно обрабатывает поля Post Meta, это открывает сервер для удалённого исполнения кода. Количество таких сайтов, говорят специалисты, исчисляется миллионами.

Разработчики WordPress обещали исправить это в следующем выпуске ядра.

***

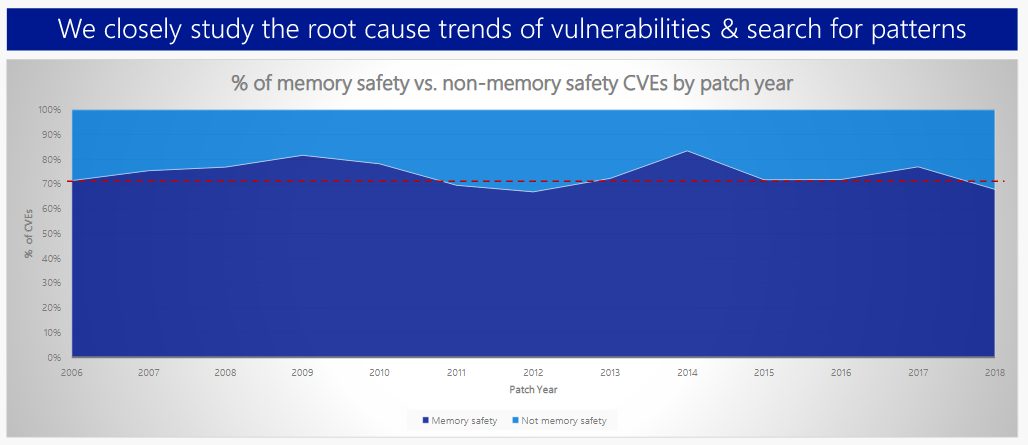

Microsoft в начале февраля рассказала на ИБ-конференции BlueHat об уязвимостях, что за последние 12 лет раскрывались и закрывались в продуктах Microsoft. Выявилась интересная тенденция. 70 % этих уязвимостей относятся к проблемам доступа к памяти. Ошибки переполнения буфера, нехватки памяти, висячие указатели, обращение по нулевому указателю — вот это всё.

Говорят, так случилось, потому что Windows в основном писали на C++ и C — языках, в которых управление памятью ложится на хрупкие плечи разработчиков.

***

Итальянские учёные обучили ML-алгоритм выявлять в трафике, проходящем по сети Tor, следы использования конкретного Android-приложения. Говорят, точность доходит до 97 %. Есть лишь несколько «но».

Во-первых, ИИ распознаёт только 10 приложений: Tor для Android, Instagram, Facebook, Skype, uTorrent, Spotify, Twitch, YouTube, DailyMotion и Replaio Radio.

Во-вторых, TCP-пакеты этого приложения не должны смешиваться с пакетами других программ. То есть, на устройстве должно быть запущено только одно конкретное Android-приложение, иначе точность распознавания сильно падает.

В-третьих, иногда ИИ путает между собой TCP-пакеты приложений одного направления, например, Spotify и YouTube, и плохо распознаёт фоновую активность.

Деанонимизацией тут и не пахнет.

***

Как и было обещано в прошлом году, Google открыла ранний доступ к регистрации доменов в зоне .dev. Она специально создана под IT-ресурсы. Зарегистрировать домен по этой программе можно до 28 февраля — за отдельную плату. С марта регистрацию откроют для всех желающих.

Ранний доступ нужен, чтобы успеть «застолбить» самое лакомое доменное имя. К примеру, появились GitHub.dev, slack.dev, jetbrains.dev, а также women.dev, privacy.dev, web.dev, agile.dev и куча других, к сожалению, уже занятых.

Bug Bounty

Власти Швейцарии объявили о Bug Bounty для своей системы электронного голосования. С 25 февраля по 24 марта пройдёт фейковое голосование, чтобы «белые хакеры» попробовали обмануть систему.

Награда в 44 тысячи евро назначена за манипулирование голосами, которое невозможно предсказать, и 17,6 тысяч — за то, которое могут выявить доверенные наблюдатели.

***

GitHub впервые за пять лет обновила свою Bug Bounty. Максимальную сумму теперь не называют — она может быть какой угодно, но исследователи могут рассчитывать на 20−30 тысяч долларов за указание на критическую уязвимость. Награды за более мелкие баги тоже стали выше.

В прошлом году GitHub выплатила всего 165 тысяч долларов. Статистику по уязвимостям можно посмотреть здесь.

Тут у нас лежит по сей день актуальная подборка инструментов, статей, книг и всего-всего, что только может пригодиться при исследовании безопасности Android-приложений. Подборка огромная, есть удобное оглавление — пользуйтесь на здоровье.

На заметку

Владимир Путин сегодня в послании к Федеральному собранию предложил создать национальную программу по исследованиям в области искусственного интеллекта.

«Сейчас нам предстоит осуществить новые амбициозные высокотехнологические программы. Уже подписан указ о генетических исследованиях. Такую же масштабную программу национального уровня предлагаю запустить и в области искусственного интеллекта».

К 2025 году, добавил он, Россия должна входить в число лидеров по этому направлению. Будем надеяться.

Заметим, что в рамках другой нацпрограммы (та самая «Цифровая экономика») реализуется странный проект об автономном Рунете. Вспомнили об этом, поскольку в новостях мелькнула новость о создании нормативных актов для этого закона.

Этот конкретный проект определит правила, по которым федеральный бюджет будет отсыпать денежку на создание и функционирование Центра мониторинга и управления сетью связи общего пользования. Предыстория.