Расширение Git LFS обновили до версии 2.6.0

Реализована раздельная аутентификация HTTP-запросов, усовершенствован инструмент автоматического слиянии git lfs checkout и исправлены баги.

Реализована раздельная аутентификация HTTP-запросов, усовершенствован инструмент автоматического слиянии git lfs checkout и исправлены баги.

Новые курсы от известных университетов появяются каждый день: только за последние 4 месяца было объявлено о проведении 600 курсов. Мы выбрали лучшие из них.

Определённым образом настроенные SIP-запросы могут сильно замедлить или перезагрузить устройство. Обнаружены первые случаи практического применения бага.

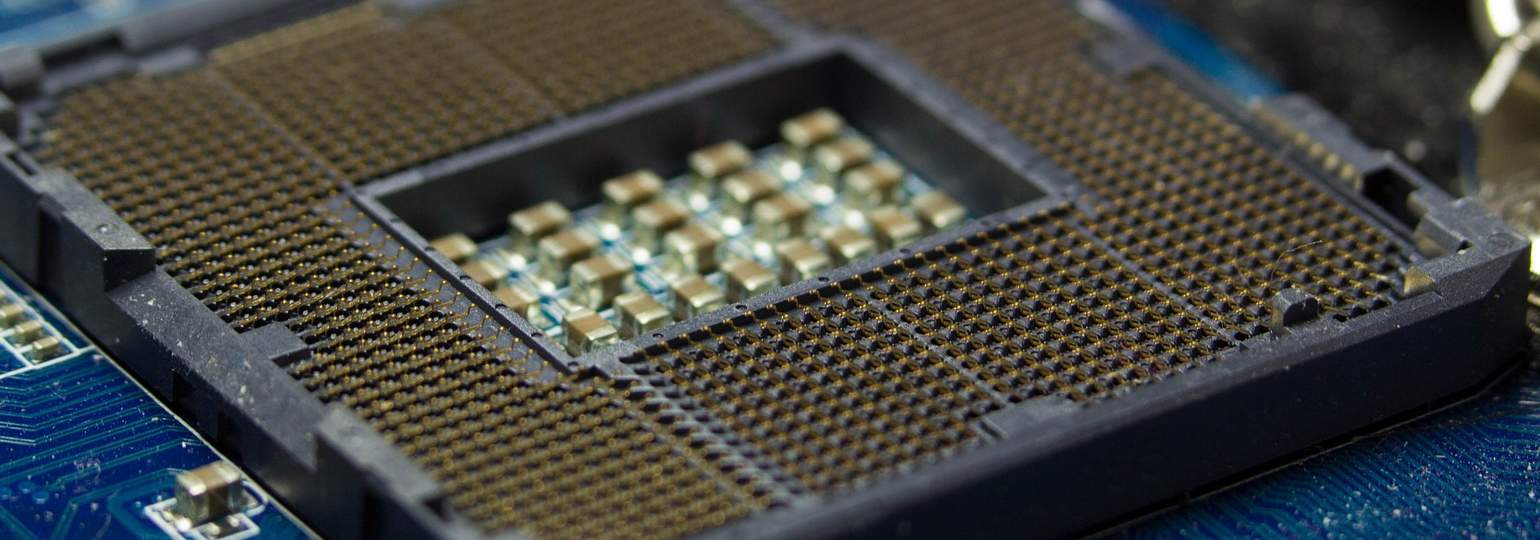

Hyper-Threading, реализуя идею SMT, позволяет перехватывать данные соседнего потока инструкций на одном и том же физическом ядре процессора.

Его можно использовать для автоматизации элеменов разработки, тестирования, загрузки отчётов о продажах и финансах без отвлечения от рабочего процесса.

Цель проекта «Бессмертные», в основе которого данный ИИ, состоит в обучении детей коренных народов их родному языку, чтобы сохранить их культурные ценности.

BERT подразумевает начальную тренировку на большом массиве неразмеченных данных, чтобы дать модели «общее представление о языке».

Уязвимость BLEEDINGBIT найдена в устройствах Cisco, Meraki и Aruba Networks. «Брешь» позволяет получить контроль над устройствами, использующими модуль BLE.

К участию в AI Research Residency приглашаются специалисты в смежных с машинным обучением областях. Победители будут развивать проект в области ИИ.

Платформа Horizon построена на базе открытых фреймворков PyTorch 1.0, Caffee2, Spark и предназначена для крупномасштабных проектов и сервисов.

Они будут взаимодействовать с правоохранительным органами и местной властью. Задачей кибердружин станет поиск запрещённой информации.

Согласно сообщению автора канала в Telegram, Интернет-провайдер «АКАДО Телеком» размещает в открытом доступе имена, адреса и номера телефонов клиентов.