Mirai-подобные китайские сканеры атаковали IoT-устройства в Бразилии

Новости

Устройства Интернета вещей в Бразилии стали мишенями для атаки сканерами из Китая. Алгоритмы проникали в уязвимые девайсы с заводскими учётными данными.

355 открытий359 показов

Система сетевого мониторинга Trend Micro зафиксировала аномальные объёмы сканирования, исходящего с территории Китая. Работу осуществляли алгоритмы с 3423 IP-адресов. Мишенью для атаки стали маршрутизаторы, IP-камеры и другие IoT-устройства в Бразилии.

Как у Mirai

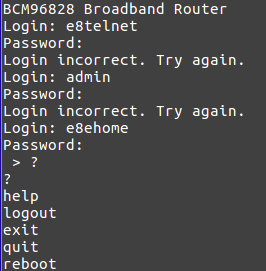

По характеру атаки аналогичны поведению ботнета Mirai. Алгоритм захвата устройств включает анализ сети на предмет потенциально уязвимых устройств и использование заводских учётных данных для взлома. Однако помимо логинов и паролей по умолчанию в логах были обнаружены и другие комбинации:

На данный момент этот блок не поддерживается, но мы не забыли о нём!Наша команда уже занята его разработкой, он будет доступен в ближайшее время.

Проведённое исследование позволило выявить 167 маршрутизаторов, 16 IP-камер и 4 видеорегистратора, заражённых сканерами. По словам экспертов, это означает, что хозяин ботнета использовал скомпрометированные устройства для прощупывания мишеней.

По большей части заражёнными девайсами оказались роутеры с начинкой от компании-разработчика полупроводников Broadcom и заводскими паролями.

Как обезопасить себя от угрозы?

Специалисты Trend Micro рекомендуют всем пользователям систем, подключённых к Интернету вещей, следовать следующим рекомендациям:

- всегда менять заводские пароли на наборы из минимум 15 знаков с включением букв различного регистра, цифр и специальных символов;

- по возможности создавать изолированную сеть для своих IoT-устройств с ограничением трафика на определённые порты.

Напомним, что в марте 2018 года эксперты по кибербезопасности обнаружили вирус RottenSys, превращающий Android-устройства в боты для зловредной сети.

355 открытий359 показов