4140

Материалы для программистов на тему «Уязвимость»

Материалы для программистов на тему «Уязвимость»

Удивительно, что такие методы вообще работают в 2025-м

Получается вполне себе легальный слив

Подборка сервисов для тестирования, которые сделают всю работу, если нет внутренних специалистов.

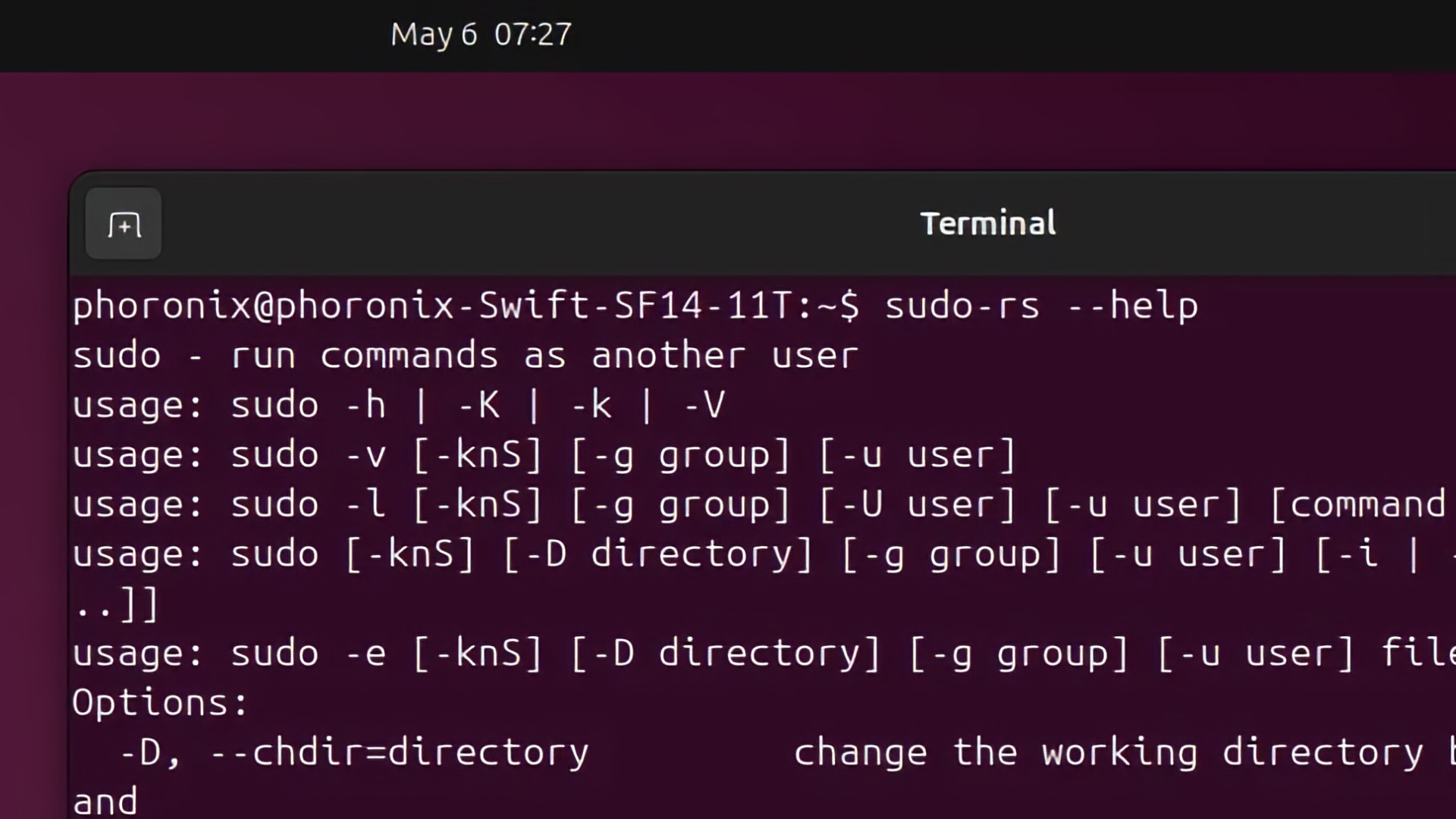

Переход на Rust все еще проходит не очень плавно

Актуальны ли антивирусы в 2025: разбираем главные мифы о защите компьютера

Рассказываем про то что не так с игрой South of Midnight и почему так получилось с крупной студией у Microsoft

Статья на примере недавних атак в Англии показывает, как хакеры наносят убытки крупному бизнесу, парализуя его работу и цепочки поставок